Che cos’è BYOS?

Le stesse tecnologie su cui si basa l’avanzamento della diffusione di BYOD (Bring Your Own Device) consentono agli utenti di accedere anche a software diverso da quello aziendale. Si parla in questo caso di BYOS: Bring Your Own Software.

L’encryption come protegge i dati aziendali?

Spesso si parla di encryption ma le aziende, o non sanno di che cosa esattamente si sta parlando, o non si rendono conto di quanto sia importante e di come potrebbero usarla per proteggere i propri dati.

Come impedire che la perdita di un Pc portatile possa danneggiare la vostra reputazione e le vostre tasche?

I laptop sono ormai estremamente diffusi in tutti gli ambienti IT. Quanti dei vostri collaboratori li usano in ufficio, in viaggio o lavorando da casa? Estremamente comodi e una vera e propria benedizione per quanto riguarda la produttività, i laptop rappresentano tuttavia una grossa responsabilità per chi li possiede. Sono facili da perdere ed è […]

Hai ricevuto una copia fattura via email? Potrebbe essere un virus

Se non hai espressamente richiesto a TIM Telecom Italia l’invio elettronico di una copia fattura e ti arriva una mail con un allegato, NON LO APRIRE: PROBABILMENTE CONTIENE UN VIRUS! E’ arrivata ieri la prima segnalazione dell’ennesimo virus che minaccia le nostre caselle postali. L’e.mail è scritta in italiano corretto; l’unico sospetto può sorgere se si analizzano […]

Virus via email: attenti ai messaggi da Sda e Poste Italiane

“La frode segnalata dalla polizia postale: sempre più spesso messaggi con presunti aggiornamenti su spedizioni postali convincono gli utenti ad aprire un link che cripta i file nel computer. Poi la richiesta del denaro“

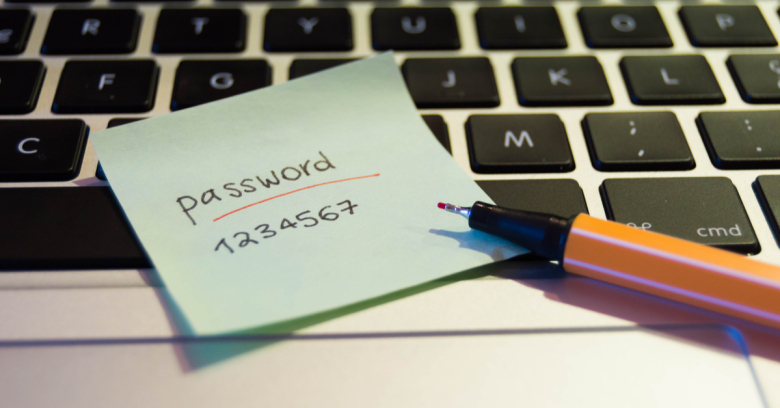

E’ davvero una cattiva idea usare due volte la stessa password?

Spesso vi invitiamo a non utilizzare la stessa password per più account. Ma se si sceglie una password veramente lunga e complessa, e ci si impegna davvero a ricordarla a memoria, non è sufficiente? Anche se una catena è forte quanto il suo anello più debole, andrà davvero tutto bene fino a quando l’anello più debole è […]

Tutto ciò che bisogna conoscere sulla autenticazione a due fattori

Quest’articolo riguarda gli aspetti più importanti della autenticazione a 2 fattori, compreso di cosa si tratta, come funziona e quando può essere usata.Più volte abbiamo sentito parlare di database di password trafugati, di attacchi sotto forma di phishing, di malware che memorizzano la sequenza di caratteri digitati sulla tastiera e persino di skimmer installati negli sportelli […]